في البرنامج التعليمي الموجز اليوم ، ستتعلم الغوص في "الويب المظلم" في خمس دقائق أو أقل.

نعم نعم سأريك الطريق إلى الجانب المظلم. هذا هو بالطبع وصفة عدم الكشف عن هويته الكاملة في كل ما تفعله عبر الإنترنت.

ولكن لفهم ما هي الويب المظلمة (التي تسمى أحيانًا الويب المظلمة) ، من الضروري قبل كل شيء فهم ما هي عليه.

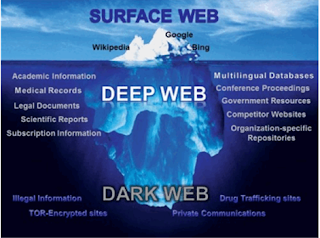

من ناحية ، ليست هي نفسها الشبكة العميقة (أو الشبكة العميقة).

كما ترون ، فإن الويب العميق هو طبقة بين الويب السطحية والويب المظلم

Deep Web: المعلومات الأكاديمية - السجلات الطبية - الوثائق القانونية - التقارير العلمية - معلومات التسجيل - قواعد البيانات متعددة اللغات - عمليات المؤتمرات - الموارد الحكومية - المواقع المنافسة - الدلائل الخاصة بالمنظمة

Dark Web: معلومات غير مشروعة - مواقع الاتجار بالمخدرات - اتصالات خاصة -

المواقع مع تشفير TOR

يقال إن شبكة الويب العميقة أكبر بـ 500 مرة من جزء الإنترنت الذي نستخدمه اليوم: شبكة الويب.

هذه الشبكة العميقة ليست مجهولة بالضرورة ويمكن الوصول إليها عبر بوابات على Surface Web. هذه البوابات هي محركات بحث مصممة خصيصًا لمحتوى الويب العميق (يمكنك العثور على قائمة من الأمثلة هنا).

وفي الوقت نفسه ، فإن الشبكة المظلمة هي حيوان من نوع مختلف.

تشيب الشبكة المظلمة: ما هي ومن أين تأتي؟

شبكة الويب المظلمة هي قماش لامركزي لأجهزة الكمبيوتر ذات التشفير الخاص (أو في بعض الأحيان العام) يسمى "الشبكات الخاصة".

Darknets هي جزء من النظام البيئي على شبكة الإنترنت الظلام. جزء في الواقع ، كما سترى في لحظة ، من السهل جدا الوصول إليها.

رقاقة لماذا الوصول إلى darknet؟

قد يصبح التعرف على شبكة darknet عاملاً حاسماً في المستقبل لحماية خصوصيتك عبر الإنترنت.

إذا كانت وكالة الأمن القومي (أو مكتب التحقيقات الفيدرالي) تعمل باستمرار على الوصول إلى الباب الخلفي لأنظمة الأمن عبر الإنترنت ، لأنها تنوي القيام بذلك ، فإن المتسللين المتطفلين سوف يندفعون إلى الاختراق ويدمرون الثقة التي يمكن للمرء أن يكون في النظام البيئي السطح.

يمكن أن تصبح شبكة الإنترنت المظلمة (حيث توجد الشبكات الداكنة) مكانًا للانخراط والتجارة ، حيث تلجأ الفرص والإنتاجية وأذكى المستثمرين للهروب من التدابير الوحشية وعدم الكفاءة.

وبالتالي ، يمكن أن تكون جزءًا من "الاندفاع الذهبي" الكبير التالي (اتبع نظرتي في العملات المشفرة).

تشيب كيفية الوصول إلى darknet؟

أكثر شبكة خاصة شعبية يمكن للجميع الانضمام إليها هي The Onion Router أو باختصار ، TOR.

لكن لا تقلق. استخدام TOR سهل مثل تنزيل متصفح جديد.

تشغيل TOR ليس معقدًا: فبدلاً من التواصل مباشرة مع مواقع الويب (كما تفعل على الويب السطحي) ، باستخدام TOR ، يمكنك التواصل بشكل غير مباشر عبر الشبكة بالكامل. اتصالك يذهب في كل مكان قبل الوصول إلى هدفه ، كما هو الحال في لعبة الكرة والدبابيس بسرعة عالية.

جيدة. الآن بعد أن أصبحت من الداخل ، دعونا نصل إلى الحقائق. الدخول هو نسيم.

الخطوة الأولى: تنزيل TOR

الآن بعد أن عرفت ما هو TOR (كل ما تحتاج إلى معرفته ، في الواقع) ، فقد حان الوقت للبدء.

هذا هو الجزء الأسهل: قم بتنزيل البرنامج.

اتبع التعليمات البسيطة للاستخدام التي يوفرها الموقع ، وستكون جاهزًا في غضون لحظات قليلة. كل شيء يمكن تثبيته في أقل من خمس دقائق. وانت ذهبت.

لا تتردد في استكشاف القليل (ولكن لا تنس الوصايا الأربع من darknet ، سنتحدث عن ذلك في لحظة).

أول شيء ستلاحظه حول darknet هو أن عناوين URL تختلف قليلاً عن ما استخدمته Surface Web لك.

على سبيل المثال ، محرك البحث DuckDuckGo المجهول لديه عنوان URL: http://3g2upl4pq6kufc4m.onion/

[ملحوظة: : انسخ هذا العنوان والصقه واحفظه لاحقًا.]

Darknet هو اسم قاتل ، ولكن هذا النظام هو في الواقع سوق أقوى وأكثر حرية. السوق التي يمكن أن تعمل 100 ٪ مجهول ، دون احتكاك ، مع عدد أقل بكثير من الوسطاء ودون توجيه أو إدارة مركزية.

يجدر بنا أن نكون مهتمين.

قبل الغوص في الهاوية ، يقال ، فكر في هذه الخطوة الثانية (اختياري).

الخطوة 2: إضافة طبقة إضافية من الحماية باستخدام VPN

الشبكة الافتراضية الخاصة (VPN) هي وسيلة لإخفاء موقعك على الإنترنت. يتيح لك الاتصال بالإنترنت من خلال خادم بعيد ، أينما كنت على هذا الكوكب.

إليك مثال على كيفية عمل VPN ...

Batzorig ، في أولان باتور ، لا ينزعج تمامًا عندما يدرك أن House of Cards متوفر في البث المباشر على Netflix فقط في أمريكا. سيقوم Batzorig ببساطة بتنشيط VPN الخاص به ، والذي سيقوم تلقائيًا بتوصيل جهاز الكمبيوتر الخاص به بالإنترنت عبر خادم في San Jose.

وها أنت كذلك.

إنه فجأة على الجانب الآخر من الكوكب - رحلة بسرعة الضوء - وهبط فعليًا في كاليفورنيا. باتزوريك يمكنه الآن مشاهدة House of Cards في غرفة معيشته ، دون أن يعرف أحد كيف وصل إلى هناك.

الشبكات الافتراضية الخاصة اختيارية ، ولكنها موصى بها. وفقًا لمقال نشر في Wired في عام 2014 ، تتابع وكالة الأمن القومي الأشخاص الذين يقومون بتنزيل واستخدام TOR. بالطبع ، لا يمكنهم رؤية ما تفعله بمجرد انتهاء البوابة. ولكن ، بدون VPN ، يمكنهم معرفة ما إذا كنت بالفعل في الداخل.

[أنا شخصيا استخدام TunnelBear. هذا البرنامج يعمل في كل مكان. مثالية لكل من السفر والمنزل.]

أربعة أشياء يجب مراعاتها عند القيام قفزة إلى المجهول:

قم بإيقاف تشغيل البرامج النصية الحالية في متصفح TOR عند استخدامها. يوجد زر بجوار شريط العنوان: انقر فوقه ؛

انتبه لما تنقر عليه. استخدام كل نقرة مع الحكمة. إذا كنت لا تعرف إلى أين أنت ذاهب ، لا تذهب إلى هناك ؛

لا تفعل أي شيء غير قانوني. إنها ليست فكرة جيدة ؛

لا تقم بتنزيل أي شيء على جهاز الكمبيوتر الخاص بك. ليس فقط حتى تعرف كيف تخرج من هذا العالم.

وبالطبع ، فإن التحذير النهائي ...

هذه الرسالة مفيدة فقط. يمكنك الوصول إلى darknet على مسؤوليتك الخاصة. أنت مسؤول عن أي عواقب قد تنجم عن ذلك.

يرجى الاشتراك في قناتي الرسمية

إذا استمتعت بهذا ، خذ 5 ثوانٍ لمشاركته

0 comments:

إرسال تعليق